Kto ucierpiał najbardziej w wyniku ataku WannaCry?

Ransomware nie jest niczym nowym, a mimo WannaCry sparaliżował systemy informatyczne wielu poważnych instytucji. Dlaczego akurat jemu się udało? I kto najbardziej oberwał? Odpowiadamy na te pytania ze smutkiem, bo wiemy, że tej katastrofy można było uniknąć.

Co robi WannaCry?

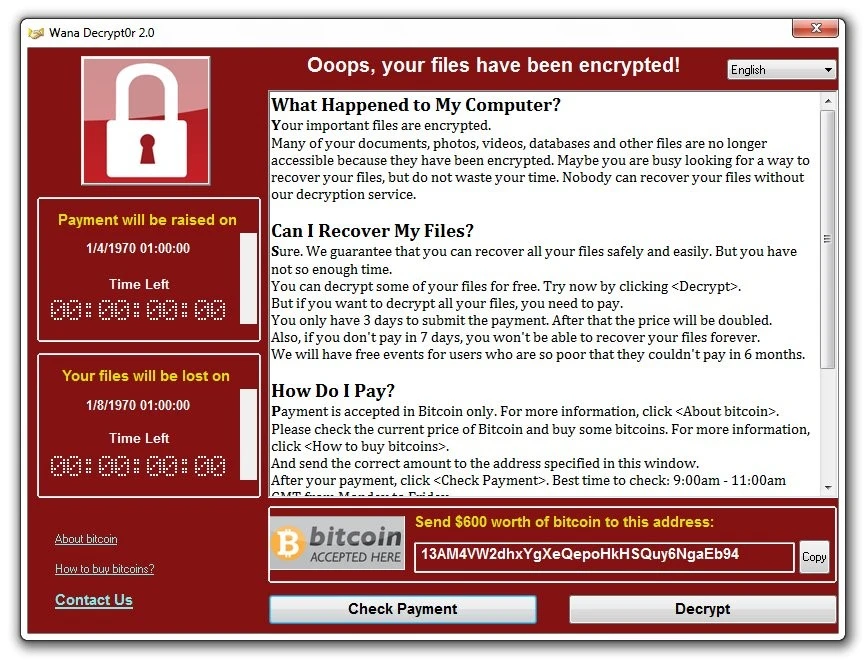

WannaCry szyfruje dane na zainfekowanym komputerze i domaga się zapłacenia okupu za przywrócenie do niego dostępu i do danych na nim zapisanych. Ten rodzaj oprogramowania nazywa się ransomware. WannaCry (czy też WannCrypt) infekuje wyłącznie urządzenia elektroniczne pracujące pod kontrolą systemu operacyjnego Windows.

Jak WannaCry infekuje kolejne komputery?

Na dwa sposoby. Po pierwsze, poprzez dystrybucję spamowych wiadomości mailowych z zainfekowanymi załącznikami. Po otwarciu tego załącznika komputer od razu pada ofiarą złośnika. Druga metoda to wykorzystanie usterki w obsłudze protokołu SMB w Windows do samodzielnego rozprzestrzeniania się na kolejne urządzenia.

Dlaczego Windows miał tak poważną usterkę?

Tak na dobrą sprawę, to… nie miał. Wszystkie objęte wsparciem technicznym wersje Windows zostały załatane już dwa miesiące temu. Niestety, nie wszyscy użytkownicy, zwłaszcza ci firmowi, instalują te aktualizacje z uwagi na fakt, że wymaga to czasu, a w przypadku firm, zezwolenia ze strony administratora. WannaCry wykorzystał ten fakt i zamienił pojedyncze infekcje w prawdziwą epidemię.

Nie odkładam aktualizacji Windows na później. Czy jestem bezpieczny?

Choć nikt tego nie może zagwarantować w przypadku żadnego oprogramowania w żadnej wersji, to wszystko wskazuje na to, że po zainstalowaniu wszystkich aktualizacji bezpieczeństwa system Windows jest chroniony przed tym zagrożeniem.

Kto stworzył WannaCry?

Na razie nie wiadomo. To oczywiście zrodziło już wiele teorii spiskowych, że to atak ze strony Rosjan, Chin czy innego nieprzyjaznego mocarstwa. Inne teorie implikują amerykańską NSA w odpowiedzialność za to ransomware. Jedyną prawdziwą informacją na razie jest: nie wiadomo.

Jaki cel przyświecał twórcom WannaCry?

Skoro nikt się nie przyznaje do ataku, a sam WannaCry również nie zawiera jakichkolwiek informacji czy manifestów, to należy założyć, że zagrożenie to zostało stworzone dla pieniędzy. Wiele osób uzna, że nie ma wyjścia, że ich dane są zbyt cenne i faktycznie zapłaci okup (żądania wahają się od 300 do 600 dol.).

Ransomware nie jest niczym nowym. Dlaczego akurat WannaCrypt się udało zdobyć medialny rozgłos?

Niestety, nie wynika to z jakiegoś hipotetycznego sezonu ogórkowego w mediach. WannaCry umiejętnie wykorzystał fakt, że użytkownicy niechętnie aktualizują swoje oprogramowanie i bardzo szybko się rozprzestrzenił. W kilka godzin od odnotowana pierwszego wystąpienia WannaCrypt w sieci odnotowano już 57 tys. infekcji w 99 krajach.

Największym poszkodowanym był NHS, czyli brytyjska służba zdrowia.

Nietrudno się domyślić jak wielkim problemem jest sparaliżowanie funkcjonowania szpitalnych sieci informatycznych. To właśnie o tych ofiarach ataku mówi się najwięcej w mediach, ponieważ na jego skutek bezpośrednio zagrożone jest życie chorych.

Atak to finansowy koszmar dla Renault.

Wiele europejskich fabryk Renault musiało wstrzymać pracę z uwagi na padniecie ofiarą WannaCry. Tak znaczący spadek wydajności w produkcji odbije się bardzo negatywnie na wynikach finansowych firmy, choć to będzie musiało potwierdzić jeszcze samo Renault.

Dworzec we Frankfurcie (Deutsche Bahn) nie pomagał podróżnym.

Atak WannaCry zaowocował problemami w wyświetlaniu na dworcu informacji o odjazdach i przyjazdach pociągów.

Sieć uniwersytetu w Mediolanie, czyli wagary mimo woli.

Studenci dostali przymusowe wolne, bo uczelnia nie była w stanie uruchomić swojej sieci informatycznej.

Wiele małych i średnich przedsiębiorstw ma problem.

WannaCrypt paraliżował wszystko jak leci, nie bacząc na to jaką komputer pełni rolę. W kość dostały mniejsze sklepy i małe firmy.

Służby policyjne w YangCheng przeprosiły za brak możliwości wypełniania swoich obowiązków.

Zamknięto też znaczną część stacji benzynowych państwowego dystrybutora. Chiny i Tajwan były jednym z głównych celów ataku WannaCry.

Oberwała również rosyjska administracja.

Ponad tysiąc komputerów rosyjskiego ministerstwa spraw wewnętrznych odmówiło współpracy. Podobne problemy zgłosiły rosyjski bank centralny oraz rosyjska prasowa agencja informacyjna. Nie jest jasne, czy te kłopoty zdołano już wyeliminować.

Jaka płynie z tego lekcja dla nas wszystkich?

Paradoksalnie nie ten banał w formie „zawsze aktualizujcie swoje oprogramowanie”. Jestem przekonany, że większość Czytelników Spider’s Web doskonale rozumie, dlaczego jest to tak istotne. Z kolei również należy odnieść się ze zrozumieniem do komputerów firmowych, w przypadku których masowa i szybka aktualizacja nie jest łatwą procedurą.

Najważniejszą lekcję muszą wyciągnąć służby bezpieczeństwa. Brad Smith, szef działu prawnego Microsoftu, wystosował w tej kwestii list otwarty. Zauważa w nim, że usterka ta była znana amerykańskiej Narodowej Agencji Bezpieczeństwa od dawna. Ta, zamiast poinformować o niej firmę Microsoft, postanowiła utajnić tę wiedzę celem wykorzystywania jej do zakładania podsłuchów. Skutki tego braku odpowiedzialności są, co wykazuje powyższa notka, opłakane.

Choć, prawdę powiedziawszy, wątpię, by jakakolwiek agencja się przejęła…

Czytaj również: