Niewykluczone, że twoje hasło jest dostępne publicznie. Collection #1 to największy dotąd wyciek danych

Troy Hunt to autor kursów na Pluralsight, konsultant do spraw bezpieczeństwa oraz dyrektor regionalny Microsoftu. Jednak najlepiej znamy go jako pomysłodawcę i założyciela strony Have I Been Pwned, na której w bezpieczny sposób możemy sprawdzić czy nasz e-mail znalazł się w którymś z wycieków danych i haseł.

To właśnie do Troya w zeszłym tygodniu zaczęli zgłaszać się użytkownicy, którzy zauważyli, że na różnych forach w internecie krąży link do dużej biblioteki adresów e-mailowych oraz haseł. Została ona umieszczona w serwisie MEGA.

Co znajdowało się w wycieku?

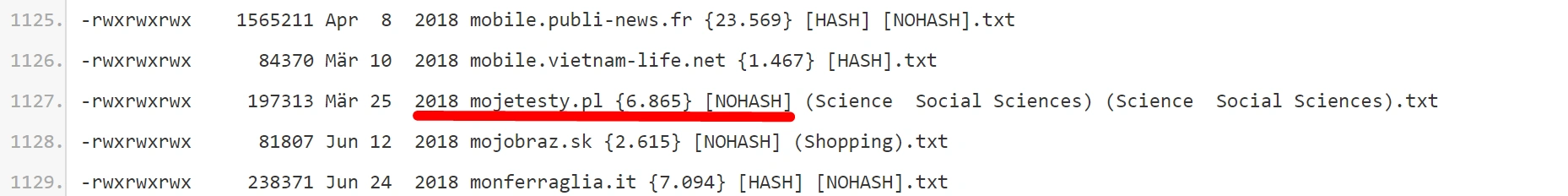

Kolekcja miała ponad 87 GB i była podzielona na pliki, których nazwy sugerowały z jakiego serwisu pochodzą adresy. Plików było 12 tysięcy, a wśród serwisów znalazły się również polskie adresy:

Folder po rozpakowaniu nosił nazwę „Collection #1“, stąd nazwa, jaką nadano temu wyciekowi. Pliki zawierały pary e-maili i (najczęściej) haseł uzyskanych poprzez proces dehashowania. Oznacza to że zastosowany algorytm hashowania nie był zbyt dobry oraz że nie ma 100 proc. pewności, że nie doszło do tzw. kolizji hashy czy funkcja skrótu mogła przyjmować dwa różne hasła i zwrócić ten sam skrót. Hash jest wynikiem tzw. funkcji skrótu - (idealnie) asymetrycznej funkcji, która zwraca unikalną wartość dla danego hasła. Dzięki temu w bazie danych użytkowników nie musimy przechowywać haseł otwartym tekstem - wystarczy że porównamy hashe.

Pliki wyglądały na przygotowane do automatycznego i masowego użycia w skryptach próbujących się zalogować. Zawierały razem 2692818238 linii czyli ok 2,7 mld. Unikalnych kombinacji e-maili i haseł było tam ponad 1,1 mld, co czyni ten wyciek największym zebranym dotąd w jednym miejscu. Unikalnych adresów mailowych zanotowano ponad 22 miliony!

Danych było na tyle dużo, że zmusiło to Troya do zmiany typu danych w bazie danych, bo używał dotąd 32-bitowego pola całkowitego.

Wyciek został prawdopodobnie przygotowany jako kompilacja z różnych źródeł. Zapewne z baz serwisów o słabym bezpieczeństwie.

Jak sprawdzić, czy w wycieku nie było mojego adresu?

W tym celu możemy użyć bazy umieszczone na Have I Been Pwned. Wystarczy, że wpiszemy nasz adres e-mailowy, i otrzymamy informację, czy był on znaleziony w którymś z wycieków - również w Collection #1.

Możemy również przeszukać tę bazę, podając hasło, które podejrzewamy o wyciek, warto to robić jednak z hasłami, które już zmieniliśmy bądź zamierzamy zmienić.

Co robić, jeśli nasz adres e-mail znalazł się w wycieku?

Jeśli zauważymy nasze dane w wycieku, to dobra okazja, aby zadbać o bezpieczeństwo używania przez nas serwisów internetowych. Rozważmy korzystanie z menadżera haseł lub generatora haseł o dużej mocy wbudowanego w niektóre przeglądarki. Jeśli nie chcemy używać i pamiętać aż tak trudnego hasła, włączmy w każdym serwisie który taką możliwość udostępnia, logowanie dwuetapowe. Tym sposobem po podaniu hasła musimy jeszcze wpisać unikalny kod, który otrzymamy np. na telefon.