Skala cyberataków w Polsce może przerażać. Liczba osób atakowanych każdego dnia jest równa liczbie mieszkańców Katowic

280 tysięcy - tyle komputerów w Polsce każdego dnia jest infekowanych złośliwym oprogramowaniem. Tak przynajmniej wynika z danych za 2014 rok zgromadzonych przez zespół CERT Polska, działający w ramach instytutu badawczego NASK. Aż cztery z dziesięciu największych zagrożeń rozpowszechnianych przez cyberprzestępców jest wymierzonych w klientów bankowości elektronicznej.

Wirusy komputerowe, trojany, złośliwe skrypty… kiedyś tworzone były głównie dla zabawy oraz z czystej złośliwości. Dziś jest to gigantyczny, nielegalny biznes, którego wartość, choć trudno to oszacować, jest liczona w bilionach dolarów. Dzisiejszym złośliwym programom nie zależy już na tym, by wysunąć nam niespodziewanie tackę z napędu optycznego czy odwrócić obraz do góry nogami. Szkodniki chcą być niezauważone. I nas okraść.

Choć branża nadal stosuje tradycyjny podział malware’u na wirusy, trojany i tym podobne, to warto uzmysłowić sobie jak owo złośliwe oprogramowanie funkcjonuje w ujęciu praktycznym. Mamy tu więc ataki ukierunkowane, wymierzane w przedsiębiorstwa lub instytucje publiczne. Mają one na celu sabotowanie pracy danego organu lub kradzież kluczowych danych, z posiadania których można odnieść realne korzyści materialne.

Drugie, bardziej powszechne i produkowane na masową skalę zagrożenia wymierzone są w użytkowników indywidualnych. Plaga złośników skupia się przede wszystkim na desktopowym Windows (w stosunkowo nielicznych przypadkach na Androidzie oraz OS X), z bardzo prostej przyczyny: systemy te są niesamowicie powszechne (a więc lista potencjalnych ofiar jest bardzo długa) oraz pozwalają swoim użytkownikom na rozbudowę przez oprogramowanie z dowolnego źródła, a nie tylko z dedykowanego sklepu z aplikacjami.

Owe szkodniki kradną numery kart kredytowych, nasze loginy i hasła, by następnie móc na nas bezpośrednio lub pośrednio zarobić.

Wydawać by się mogło, że to wina kiepskich zabezpieczeń wykorzystywanych przez nas systemów, przeglądarek internetowych i innych aplikacji, ale to tylko półprawda. Lwia część złośliwego oprogramowania wykorzystuje luki w zabezpieczeniach programów, które… zostały już dawno załatane.

Cyberprzestępcy doskonale jednak zdają sobie sprawę z tego, że komunikaty o dostępności aktualizacji wzbudzają irytację użytkowników i bardzo często są odrzucane. Stosowanie najnowszej wersji systemu, aplikacji, wtyczek oraz wbudowanego rozwiązania antywirusowego i zapory ogniowej oraz nieignorowanie ostrzeżeń o potencjalnie szkodliwej zawartości czyni nasz komputer, smartfon i telefon bardzo dobrze zabezpieczonymi urządzeniami. Choć nie należy też zapominać o zdrowym rozsądku.

Cyberepidemia w Polsce

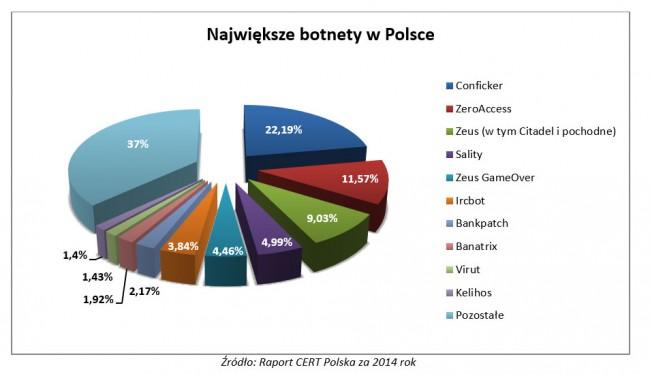

Wśród najniebezpieczniejszych zagrożeń w postaci botnetów jest złośliwe oprogramowanie o nazwie ZeroAccess oraz ZeuS, do którego wlicza się także Citadel i jego pochodne. W zestawieniu zajęły one odpowiednio miejsca drugie i trzecie. Największym botnetem w Polsce nadal pozostaje Conficker, chociaż jego udział procentowy w stosunku do 2013 roku zmniejszył się o blisko 5 punktów procentowych.

Co ciekawe, zarówno ten botnet, jak i dziewiąty na liście Virut to złośliwe oprogramowanie, nad którymi cyberprzestępcy nie mają już kontroli, co oznacza że nie są one w tym momencie aktywne. Jak podkreślają eksperci zespołu CERT Polska, ich obecność w zestawieniu świadczy m.in. o tym, że większość zainfekowanych komputerów pozostaje zarażona przez lata, nierzadko aż do końca eksploatacji samych urządzeń.

Spośród dziesięciu najczęściej spotykanych w Polsce zagrożeń opartych o złośliwe oprogramowanie aż cztery są trojanami bankowymi. To odpowiednio: ZeuS, ZeuS GameOver, Bankpatch, Banatrix. Trojany te w większości przypadków modyfikują na zainfekowanym komputerze wygląd strony internetowej banku, przez co cyberprzestępcy mają pełny dostęp do konta ofiary i mogą przelewać środki znajdujące się na nim.

Wyjątkiem, jak informują specjaliści, jest Banatrix, który podmienia numer konta bankowego w pamięci procesu przeglądarki, w wyniku czego pieniądze zamiast do adresata trafiają na rachunek bankowy cyberprzestępcy.