Pirackie oprogramowanie tylko w teorii ma wiele do zaoferowania. Rzeczywistość jest w tym przypadku bardzo brutalna

Pirackie oprogramowanie ma potencjalnie wiele do zaoferowania. Kusi wygodą dostępu, okazyjną ceną, czy wręcz darmowym użyciem programu, kosztującego inaczej pokaźną sumę pieniędzy. Przed skorzystaniem z okazji należy jednak zrobić prosty bilans zysków i strat, gdyż możemy ponieść konsekwencje nieadekwatnie wysokie do uzyskanych korzyści.

Niezależnie od tego, czy z nielegalnego oprogramowania korzystamy nieświadomie, czy z premedytacją, jego użycie może wywołać pasmo potencjalnych problemów, których istnienia często nie jesteśmy nawet świadomi.

Kupno programu z oficjalnej dystrybucji ma jedną, podstawową zaletę - daje absolutną pewność źródła, z którego pochodzi. Tego samego nie można oczywiście powiedzieć o pirackich kopiach. Mając to na względzie, powinniśmy pamiętać, że decydując się na ściągnięcie czy zakup software'u niewiadomego pochodzenia, wystawiamy na szwank przede wszystkim nasze bezpieczeństwo.

Zagrożenie jest jak najbardziej realne

Pirackie oprogramowanie pobierane z torrentów, czy innych sieci wymiany plików nie daje absolutnie żadnej gwarancji co do swojej zawartości. Bardzo często zdarza się zatem, że otrzymujemy... jajko z niespodzianką. I to bardzo nieprzyjemną niespodzianką.

Może się na przykład okazać, że instalując nielegalną kopię, otwieramy swój komputer na potencjalne ataki z użyciem złośliwego oprogramowania, które mogą później przynieść ze sobą bardzo przykre konsekwencje.

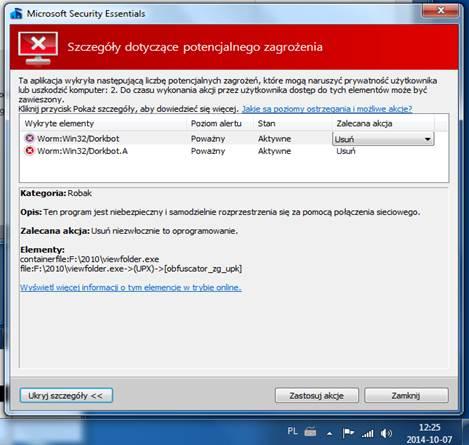

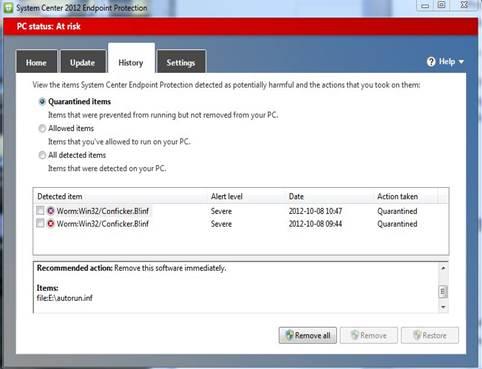

W ostatnim czasie szczególnie popularnym "bonusem" dołączanym do pirackich kopii były dwa "robaki" - conficker oraz dorkbot. Istnieje wysokie prawdopodobieństwo, iż używane były one do tworzenia tzw "komputerów zombie", czyli części składowych Botnetu.

Botnet, to inaczej grupa komputerów zainfekowanych w sposób niewykrywalny przez użytkownika, a umożliwiający twórcy na sprawowanie zdalnej kontroli nad wszystkimi zarażonymi komputerami.

Botnet jest bardzo poważnym zagrożeniem, gdyż pozwala na dokonywanie rozmaitych ataków na użytkowników, począwszy od rozsyłania spamu, aż po inwigilację czy wykradanie danych personalnych. Zwłaszcza to ostatnie jeszcze szczególnie niebezpieczne, ponieważ zasięg takiego uczynku wykracza daleko poza ekrany komputerów.

Powszechnie znane są przypadki wykradania numerów kart kredytowych oraz haseł dostępu do stron internetowych i usług. W skrajnych sytuacjach dochodziło nawet do kradzieży tożsamości z wykorzystaniem danych pozyskanych przy użyciu malware'u umiejscowionego w nielegalnej kopii oprogramowania. Choć nie należy uznawać tego za regułę, zdarzały się także bardzo groźne przypadki wyczyszczenia kont bankowych użytkowników, a trzeba przyznać, że jest to dużo bardziej poważny problem niż niechciany mail z ofertami.

Na pierwszy rzut oka zdawać by się mogło, że takie praktyki dotyczą tylko pirackich wersji pobieranych ze źródeł wątpliwej reputacji, jednakże problem jest równie realny w przypadku zakupu nielegalnych kopii, legalną formą dystrybucji. Chociażby na Allegro.

Temat sprzedaży nielegalnego oprogramowania za pośrednictwem tego serwisu aukcyjnego zostanie jeszcze dogłębnie poruszony w późniejszych częściach cyklu, lecz już dziś warto sobie uświadomić, że sam fakt, że dany software sprzedawany jest na Allegro, wcale nie świadczy o jego legalności.

Skala procederu jest ogromna, a co za tym idzie - tym bardziej niebezpieczna. Według danych ze stycznia b.r., udostępnionych Spider's Web, 91%-99% dostępnych na Allegro dystrybucji dwóch ostatnich wersji Windowsa oraz pakietu MS Office to nielegalne kopie. Oszacowano, iż całkowite wpływy z ich sprzedaży wyniosły około 1,9 mln złotych.

Podobnie ogromne wpływy (1,4 mln złotych) zanotowano w przypadku sumarycznej sprzedaży nielegalnych kopii programów firm Corel, Adobe i Symantec na przestrzeni stycznia i lutego. Trzeba podkreślić, że jest to kwota, która trafia do rąk... oszustów, nieuczciwych handlarzy żerujących na pieniądzach kupujących. Są to gigantyczne sumy, które powinny dobrze zobrazować, jak łatwo o zakup nielegalnej wersji oprogramowania, z pozornie legalnego źródła.

Również w przypadku takiej formy sprzedaży należy liczyć się z możliwymi atakami realizowanymi za pomocą złośliwego oprogramowania. Szczególnie w przypadku zakupów kluczy licencyjnych, bardzo powszechne jest przysyłanie maili, które nie zawierają ani klucza, ani przekierowania na stronę producenta, lecz przekierowują użytkownika przez całą sieć naszpikowanych malwarem stron internetowych. Nie różni się to absolutnie niczym, od pobrania plików z torrentów - no, oprócz tego, że wydaliśmy pieniądze.

Oczywiście mówiąc o konsekwencjach związanych z używaniem nielegalnego oprogramowania, nie sposób pominąć kwestii prawnych. I tutaj już na początku trzeba postawić sprawę jasno - każdorazowo korzystanie z pirackiej kopii oprogramowania stanowi naruszenie prawa i jest na mocy prawa karalne.

O skomentowanie tego aspektu sprawy poprosiliśmy Jakuba Kralkę, z serwisu techlaw.pl.

Art. 74 wspomnianej Ustawy wyraźnie określa przynależność prawną oprogramowania:

- Programy komputerowe podlegają ochronie jak utwory literackie, o ile przepisy niniejszego rozdziału nie stanowią inaczej.

- Ochrona przyznana programowi komputerowemu obejmuje wszystkie formy jego wyrażenia. Idee i zasady będące podstawą jakiegokolwiek elementu programu komputerowego, w tym podstawą łączy, nie podlegają ochronie.

Odpowiedzialność karną w przypadku złamania prawa autorskiego określa art. 116 Ustawy o Prawie Autorskim:

Kto bez uprawnienia albo wbrew jego warunkom rozpowszechnia cudzy utwór w wersji oryginalnej albo w postaci opracowania, artystyczne wykonanie, fonogram, wideogram lub nadanie, podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności do lat 2.

- Jeżeli sprawca dopuszcza się czynu określonego w ust. 1 w celu osiągnięcia korzyści majątkowej, podlega karze pozbawienia wolności do lat 3.

- Jeżeli sprawca uczynił sobie z popełniania przestępstwa określonego w ust. 1 stałe źródło dochodu albo działalność przestępną, określoną w ust. 1, organizuje lub nią kieruje, podlega karze pozbawienia wolności od 6 miesięcy do lat 5.

- Jeżeli sprawca czynu określonego w ust. 1 działa nieumyślnie, podlega grzywnie, karze ograniczenia wolności albo pozbawienia wolności do roku.

- Odpowiedzialność cywilną określa natomiast art. 79 tejże ustawy, który opisuje jakich działań może domagać się uprawniony, którego prawa autorskie zostały naruszone, od osoby, która naruszyła te prawa.

Wynika z tego także pewna moralna konsekwencja korzystania z nielegalnego oprogramowania - oprócz tego, że pozbawiamy twórców należnego zarobku, wspieramy działalność przestępczą. Szczególnie w przypadku zakupu pirackich kopii, m.in. na serwisach aukcyjnych, warto pamiętać, że nie tylko łamiemy prawo, ale również wspieramy nielegalny proceder.

Jeszcze bardziej poważne konsekwencje związane z używaniem nielegalnego oprogramowania mogą dotknąć firmy i instytucje, które się tego dopuszczą

Powiedziałbym, że w tym przypadku straty mogą okazać się o wiele bardziej dotkliwe, niż w przypadku użytkowników domowych.

O ile użytkownik prywatny może w wielu przypadkach zasłonić się nieświadomością popełniania przestępstwa i zakupu pirackiej kopii, o tyle w przypadku firm nielegalne oprogramowanie wykorzystywane jest najczęściej z pełną premedytacją.

Zazwyczaj takie działania podyktowane są chęcią zaoszczędzenia pieniędzy, zwłaszcza w początkowych okresach prowadzenia działalności, choć nie jest to regułą. Również w poważanych, dobrze prosperujących firmach zdarzały się przypadki korzystania z nielegalnego oprogramowania.

Szczególnie dotyczy to instytucji, w których koszt pojedynczej licencji na program jest bardzo wysoki, jak choćby biura projektowe, czy agencje reklamowe, korzystające z bardzo kosztownego software'u.

Pracodawca, który decyduje się na taki krok, ryzykuje de facto o wiele więcej, niż jedynie postawienie zarzutów o łamanie praw autorskich. Pozorne oszczędności wynikające z wykorzystania nielegalnego oprogramowania również nie są warte ryzyka, szczególnie jeśli weźmiemy pod uwagę kilka czynników.

Przede wszystkim, na mocy wspominanego już art. 79 Ustawy o Prawie Autorskim, twórca oprogramowania ma prawo żądać zadośćuczynienia "poprzez zapłatę sumy pieniężnej w wysokości odpowiadającej dwukrotności, a w przypadku gdy naruszenie jest zawinione - trzykrotności stosownego wynagrodzenia, które w chwili jego dochodzenia byłoby należne tytułem udzielenia przez uprawnionego zgody na korzystanie z utworu."

Już sama konieczność zapłacenia trzykrotnej wartości oprogramowania powinna być dostatecznym "straszakiem". Jeżeli nie jest to dostatecznie sugestywne, warto również wziąć pod uwagę straty płynące z tzw. utraconych korzyści. A te mogą być dla firmy gwoździem do trumny.

W momencie w którym następuje podejrzenie użycia nielegalnego oprogramowania i zjawia się policja, firma tak naprawdę traci możliwość dalszej pracy, z powodu zarekwirowania potrzebnego do niej sprzętu.

Kilka lat temu doszło do sytuacji, w której pewna agencja reklamowa wygrała przetarg na kampanię o wartości 20 mln złotych. Została jednak przyłapana na wykorzystaniu pirackiego oprogramowania o wartości 1,5 mln złotych, w wyniku czego musiała zapłacić grzywnę, której wysokość mogła stanowić nawet trzykrotność tej kwoty.

Lecz nie to było najgorsze - na czas trwania procesu agencja pozbawiona była możliwości pracy, a zatem nie była w stanie zrealizować podpisanego kontraktu. Trudno sobie wyobrazić jak wielkie straty poniosła w ten sposób. Wiadomo tylko, że rzeczona agencja nie zdołała się po nich podnieść.

Pomijając takie skrajne przypadki, gdzie użycie nielegalnego oprogramowania terminuje działalność firmy czy instytucji, nawet jednorazowy przypadek wykorzystania pirackiego programu może zaważyć o dalszym losie firmy. Wpływa on bowiem bardzo negatywnie na reputację firmy, a reputacja jest w biznesie czynnikiem nie do przecenienia.

Szczególnie jeśli weźmiemy pod uwagę opisywane wcześniej możliwości cyfrowego ataku na komputery zainfekowane pirackim softwarem, trudno się spodziewać, aby klienci powierzyli swoje dane firmie, z której te dane mogą zostać wykradzione.

Pamiętać należy także o tym, że konsekwencjami zawsze obarczony jest pracodawca. Nawet jeżeli pirackie oprogramowanie zostanie wykryte na komputerze jednego pracownika, całość odpowiedzialności ponosi pracodawca na mocy art. 120 Kodeksu Pracy:

- W razie wyrządzenia przez pracownika przy wykonywaniu przez niego obowiązków pracowniczych szkody osobie trzeciej, zobowiązany do naprawienia szkody jest wyłącznie pracodawca.

- Wobec pracodawcy, który naprawił szkodę wyrządzoną osobie trzeciej, pracownik ponosi odpowiedzialność przewidzianą w przepisach niniejszego rozdziału.

Jakub Kralka dodaje ponadto:

Warto przy okazji wspomnieć, iż problem nielegalnego oprogramowania dotyczy nie tylko firm prywatnych, lecz czasem także... instytucji państwowych

Można użyć tu analogii do kupowania na Allegro - to, że podmiot startuje w legalnym przetargu na oprogramowanie ogłoszonym przez instytucję, nie oznacza jeszcze, że jego towar pochodzi z legalnego źródła. Mogłoby się wydawać, że w sytuacji, gdy przetargi powinny być poddane ścisłej kontroli (podkreślam - "powinny". Rzeczywistość weryfikuje) nie ma prawa dojść do sytuacji, w której instytucja państwowa korzysta z nielegalnego oprogramowania.

Niestety do takich sytuacji dochodzi dość często, jak wynika z danych analitycznych udostępnionych Spider's Web. W majestacie prawa handlarze fałszywymi kopiami oprogramowania stają do przetargów i bardzo często je wygrywają, gdyż zazwyczaj o wygranym przetargu decyduje jeden czynnik - cena.

Tutaj konsekwencje sięgają jeszcze głębiej, zwłaszcza w kontekście zszargania reputacji. W sytuacji, gdy instytucja państwowa zostanie przyłapana na wykorzystaniu pirackiego software'u, traci zaufanie społeczne w oczach obywateli, co tym samym przekłada się na późniejszą opinię publiczną, gdyż jak wiadomo, opinia publiczna lubi generalizować.

Wszystko w rękach świadomości użytkownika

Bardzo łatwo byłoby zamknąć ten artykuł moralizatorskim frazesem, jednakże sądzę, iż takie kwestie należy pozostawić własnemu sumieniu. Warto jednak mieć na względzie wszystkie opisane tutaj konsekwencje, szczególnie w przypadku, gdy z premedytacją decydujemy się na skorzystanie z pirackiej wersji oprogramowania.

Trudno polemizować, że nawet robiąc na szybko bilans zysków i strat, tych ostatnich może być przytłaczająco więcej, od potencjalnych korzyści. Dotyczy to zarówno użytkowników domowych, jak i podmiotów gospodarczych.

W przypadku osób, które korzystają z nielegalnych kopii w sposób nieświadomy, zostaje niestety tylko wrażliwość na wszechobecne piractwo i świadome zakupy ze sprawdzonych źródeł. Należy otwarcie zakwestionować zakup po podejrzanie niskiej cenie, mając gdzieś z tyłu głowy, że nabyty w ten sposób produkt może nie być legalny.

Warto zaufać własnemu, zdrowemu rozsądkowi, ponieważ zarówno w świetle prawa jak i w przypadku innych zagrożeń, winni jesteśmy zawsze sobie sami.

Czytaj również:

*Część grafik pochodzi z serwisu Shutterstock